ファイアウォールとは?わかりやすく解説

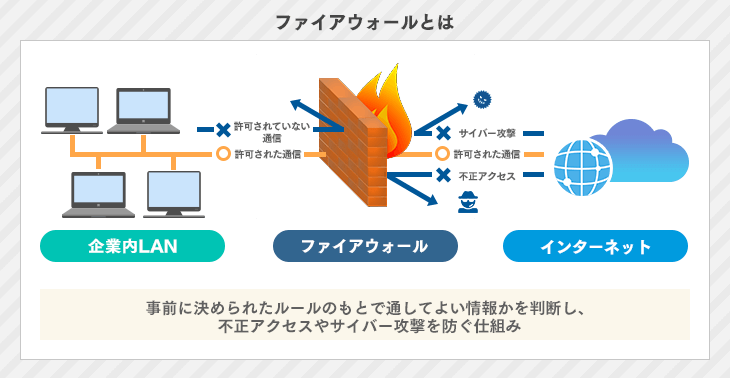

ファイアウォール(Firewall)とは、直訳すると「防火壁」を意味するセキュリティシステムです。外部のインターネットと社内のネットワークの境界に設置し、不正なアクセスやサイバー攻撃を防ぐ役割を果たします。

仕組みと役割

ファイアウォールは、ネットワークの「関所」のような働きをします。外部から送られてくるデータ(パケット)の情報を確認し、あらかじめ設定したルールに基づいて「通過させる」か「遮断するか」を判断します。

具体的には、送信元のIPアドレスやポート番号、通信プロトコルなどをチェックします。これにより、許可された通信だけを社内に通し、不審な通信をブロックすることで安全性を保ちます。

なぜ必要なのか?(導入しないリスク)

ファイアウォールを導入しない場合、社内ネットワークは無防備な状態になります。外部からの不正アクセスを許してしまい、機密情報の漏えいやデータの改ざん、システムの破壊といった被害に遭うリスクが高まります。

また、踏み台として利用され、自社が加害者になってしまうケースもあります。企業の信頼を守るためにも、ファイアウォールによる境界防御はセキュリティの第一歩として不可欠です。

「自社にどんな製品があうのかを診断してみたい」、「どんな観点で選べばいいかわからない」という方向けの診断ページもあります。

ITトレンドで過去にファイアウォール製品を資料請求した方のお悩みや要望から作成した簡単な質問に答えるだけで、最適なシステムを案内します。

無料で今すぐ利用できますので、下のリンクから診断を開始してください。

▶ファイアウォール製品 おすすめ比較・無料診断

ファイアウォールの種類と特徴

ファイアウォールは通信の解析と制御の方法により、4種類に大別できます。

パケットフィルタリング型

最も基本的で、多くのルーターに標準搭載されているタイプです。通信のヘッダ情報(IPアドレスやポート番号)を見て、通過の可否を判断します。

処理が高速でコストも抑えられますが、通信の中身まではチェックしません。そのため、正常な通信を装った攻撃には弱いというデメリットがあります。

サーキットレベルゲートウェイ型

パケットフィルタリングの機能に加え、通信のセッション(接続状態)単位で制御を行うタイプです。TCPハンドシェイクなどの手順が正しく行われているかを確認します。

特定のアプリケーションを利用する際の制御に適していますが、パケットフィルタリング同様、データの中身までは監視できません。

アプリケーションゲートウェイ型

プロキシサーバー型とも呼ばれ、データの中身(アプリケーション層)まで詳細にチェックするタイプです。なりすましや不正コマンドを含む通信も検知できるため、セキュリティ強度は高くなります。

一方で、処理内容が複雑になるため通信速度が低下しやすく、ハイスペックなハードウェアが必要になる場合があります。

次世代ファイアウォール(NGFW)

従来の機能に加え、アプリケーションの識別やユーザーごとの制御が可能なタイプです。ポート番号に依存せず、「誰が」「何のアプリで」通信しているかを可視化できます。

近年では標的型攻撃への対策として、この次世代ファイアウォールが主流になりつつあります。

各種類のメリット・デメリット比較

それぞれのメリット・デメリットをわかりやすく一覧にまとめました。

| 種類 | メリット | デメリット |

|---|---|---|

| パケットフィルタリング型 | 処理が高速、安価 | 設定が複雑、偽装攻撃に弱い |

| サーキットレベルゲートウェイ型 | セッション単位で制御可能 | アプリごとの詳細設定は不可 |

| アプリケーションゲートウェイ型 | 詳細な検査が可能、高セキュリティ | 処理が遅い、高コスト |

| 次世代ファイアウォール | アプリ識別可能、多機能 | 導入コストが高い |

「パケットフィルタリング」「アプリケーションゲートウェイ」「サーキットレベルゲートウェイ」の詳しい特徴や違いは、以下の記事で解説しています。あわせて参考にしてください。

ファイアウォールの機能

ここでは、ファイアウォールのもつセキュリティ機能を紹介します。

- ■フィルタリング機能

- 発信元や通信情報をもとに不正か否かを判断し、許可したもののみをアクセスさせる。

- ■アドレス変換機能

- IPアドレスとはネットワークにアクセスする際に付与される固有のアドレスを指す。社内PCのIPアドレスを外部に識別されないようにアドレスを変換できる。

- ■監視機能

- 履歴(ログ)を追跡する機能。不正なアクセスを検知すると、PC管理者やサーバ管理者へ通知する。

以下の記事ではファイアウォールの機能について詳しく解説しています。基本的な機能や仕組みについて理解を深めたい方は参考にしてください。

ファイアウォールと他セキュリティ製品の違い

ファイアウォールだけでは防げない攻撃も存在します。ここでは、よく比較されるWAF、IPS/IDS、UTMとの違いを解説します。

WAFとの違い(Webアプリ防御)

WAF(Web Application Firewall)は、WebサイトやWebアプリケーションへの攻撃を防ぐことに特化した製品です。ファイアウォールが「ネットワークレベル」を守るのに対し、WAFは「アプリケーションレベル」の脆弱性を突く攻撃(SQLインジェクションなど)を防ぎます。

IPS/IDSとの違い(不正侵入検知)

IPS(侵入防止システム)とIDS(侵入検知システム)は、OSやミドルウェア層への攻撃を検知・防御するツールです。ファイアウォールが通過させてしまった通信の中に、不正な振る舞いがないかを監視します。

UTMとの違い(統合管理)

UTM(Unified Threat Management)は、ファイアウォール、WAF、IPS、アンチウイルスなどの機能を1つの機器に統合したものです。「統合脅威管理」とも呼ばれます。管理が容易なため、専任の担当者がいない中小企業などで人気があります。

防御範囲と役割の違いまとめ

各ツールの違いを把握したうえで適切な製品を選択しましょう。

| 製品名 | 主な防御対象 | 得意な役割 |

|---|---|---|

| ファイアウォール | ネットワーク全般 | IP・ポートによるアクセス制御 |

| WAF | Webアプリケーション | SQLインジェクション等の防御 |

| IPS / IDS | OS・ミドルウェア | 不正侵入の検知・遮断 |

| UTM | すべて(統合型) | 多層防御の一元管理 |

ファイアウォールの導入・設置構成パターン

ファイアウォールを効果的に機能させるためには、適切な場所に設置することが重要です。代表的な構成例を紹介します。

社内ネットワークとインターネットの間

最も一般的な構成です。インターネットと社内LANの境界線(ゲートウェイ)にファイアウォールを設置し、外部からの不正侵入を水際で防ぎます。社内PCを守るための基本的な配置です。

公開サーバー(DMZ)の設置

Webサーバーやメールサーバーなど、外部に公開する必要がある機器を持つ場合の構成です。内部ネットワークとは隔離された「DMZ(非武装地帯)」というエリアを作り、そこにサーバーを配置します。

ファイアウォールでDMZへのアクセスを制御することで、万が一公開サーバーが乗っ取られても、社内ネットワークへの被害拡大を防げます。

クラウド型ファイアウォールの活用

近年増えているのが、ハードウェアを設置せずに利用できるクラウド型ファイアウォールです。インターネット上のクラウドサービスを経由して通信を行うため、テレワーク環境や複数拠点のセキュリティ対策を一元管理できるメリットがあります。

ファイアウォールの設定・運用のポイント

ファイアウォールは導入して終わりではありません。正しく設定し、運用し続けることが重要です。

ポリシー設定(許可/拒否のルール)

「どの通信を通し、どの通信を遮断するか」というルール(ポリシー)を定義します。基本的には「すべての通信を遮断する」設定にし、業務に必要な通信だけを個別に「許可」する方式(ホワイトリスト方式)が推奨されます。

ログの定期確認と監視

ファイアウォールのログ(通信記録)を定期的に確認しましょう。「いつ、どこから、どのようなアクセスがあったか」を分析することで、サイバー攻撃の予兆や設定ミスを発見できます。

脆弱性対策とアップデート

ファイアウォール自体のファームウェアに脆弱性が見つかることもあります。ベンダーから提供される更新プログラムを定期的に適用し、常に最新の状態に保つことがセキュリティ維持には不可欠です。

自社に合ったファイアウォールの選び方

多くの製品の中から自社に合ったものを選ぶためのポイントを3つ挙げます。

防御したい範囲とレベルを明確にする

単に不正アクセスを防ぎたいのか、Webアプリの脆弱性までカバーしたいのかによって選ぶべき製品が変わります。高度なセキュリティが必要な場合はNGFWやWAFとの併用、管理を楽にしたい場合はUTMが候補になります。

処理性能(スループット)と同時接続数

ファイアウォールを経由する通信量(スループット)や、同時に接続する端末数(セッション数)に見合ったスペックを選びましょう。スペック不足だと通信速度が遅くなり、業務に支障が出る可能性があります。

運用管理のしやすさ(サポート体制)

設定変更やログ確認が直感的に行える管理画面かどうかも重要です。また、万が一のトラブル時に迅速に対応してくれるベンダーやサポート体制があるかどうかも確認しておきましょう。

以下の記事では、おすすめのファイアウォール製品の価格や特徴、機能などを紹介しています。選び方についても解説しているので、ファイアウォール導入を検討する際にはぜひ参考にしてください。

まとめ

ファイアウォールは情報セキュリティ対策の基本であり、社内ネットワークを外部脅威から守るために必要です。また、ファイアウォールとIDS/IPSなどのほかのセキュリティシステムを組み合わせ、自社のセキュリティレベルにあった環境を構築するとよりセキュリティレベルが向上するでしょう。

なお、ファイアウォールにはセキュリティ設定の一元管理が可能な製品から、コストを抑えたシンプルな構成のサービスまで、多彩な製品があります。さまざまなファイアウォール製品を比較してみたい方は、以下のボタンから一括資料請求が可能です。資料請求した製品を効率よく検討できる比較表も作成できるので、ぜひ活用してください。